Der Sicherheitsforscher David Vaartjes aus den Niederlanden hat eine kritische Cross-Site-Scripting(XSS)-Lücke im „All in One SEO“-Plugin für das weltweit beliebteste CMS WordPress entdeckt.

Über diese Schwachstelle können Cyberkriminelle Schadcode ausführen und laufende Admin-Sessions übernehmen. Allerdings sind nicht alle Nutzer des Plug-ins gefährdet.

Nach den WordPress-Statistiken wird das All in One SEO-Plugin auf mehr als einer Million Internetseiten aktiv genutzt. Das Problem steckt in der Bot-Blocker-Funktion, die aber standardmäßig nicht aktiviert ist. Sie dient zum automatischen Sperren von Spam-Bots. Semper Plugins geht davon aus, dass nur jeder Zweihundertste Plug-in-Nutzer betroffen ist.

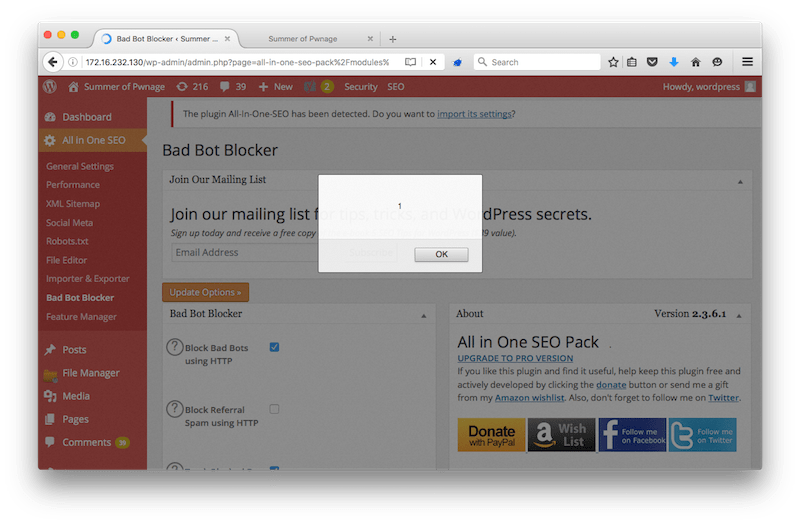

Schon der einfache Abruf einer WordPress-Seite mit aktivem Bot Blocker reicht Vaartjes zufolge aus, um damit Webseiten zu attackieren. Dazu müsse sich der Angreifer bei seinem Besuch nur auf einen manipulierten Referrer Header oder User Agent setzen. Der Browser führe den Schadcode dann wegen der fehlenden Überprüfung einfach aus.

Schon der einfache Abruf einer WordPress-Seite mit aktivem Bot Blocker reicht Vaartjes zufolge aus, um damit Webseiten zu attackieren. Dazu müsse sich der Angreifer bei seinem Besuch nur auf einen manipulierten Referrer Header oder User Agent setzen. Der Browser führe den Schadcode dann wegen der fehlenden Überprüfung einfach aus.

Die Entwickler des Plugins haben die Schwachstelle schon in der Version 2.3.7 beseitigt. Inzwischen steht sogar schon die Version 2.3.8 zum Download bereit, mit der eine Sicherheitslücke im Sitemap-Modul geschlossen wurde.

Hinterlasse einen Kommentar